Q1.Azure 仮想ネットワーク内のサブネットの IP アドレス指定を計画しています。サブネット内の IP アドレスを必要とするリソースの種類はどれですか?

A. 内部ロードバランサー

B. ストレージアカウント

C. サービスエンドポイント

D. サービスエンドポイントポリシー

回答

- A. 内部ロードバランサー

-

Azure 仮想ネットワークでは、リソースの種類によってサブネット内のIPアドレスを必要とするかが異なります。

内部ロードバランサーは、フロントエンドIPとしてサブネット内のプライベートIPアドレスを使用するため、必ずIP割り当てが必要です。

一方、ストレージアカウントやサービスエンドポイントはPaaSリソースへの接続機能であり、サブネット内にIPを消費しません。

また、サービスエンドポイントポリシーはアクセス制御の仕組みでありIPを必要としません。

このため、IPアドレスを消費するのは内部ロードバランサーのみです。

Azure Load Balancer の概要

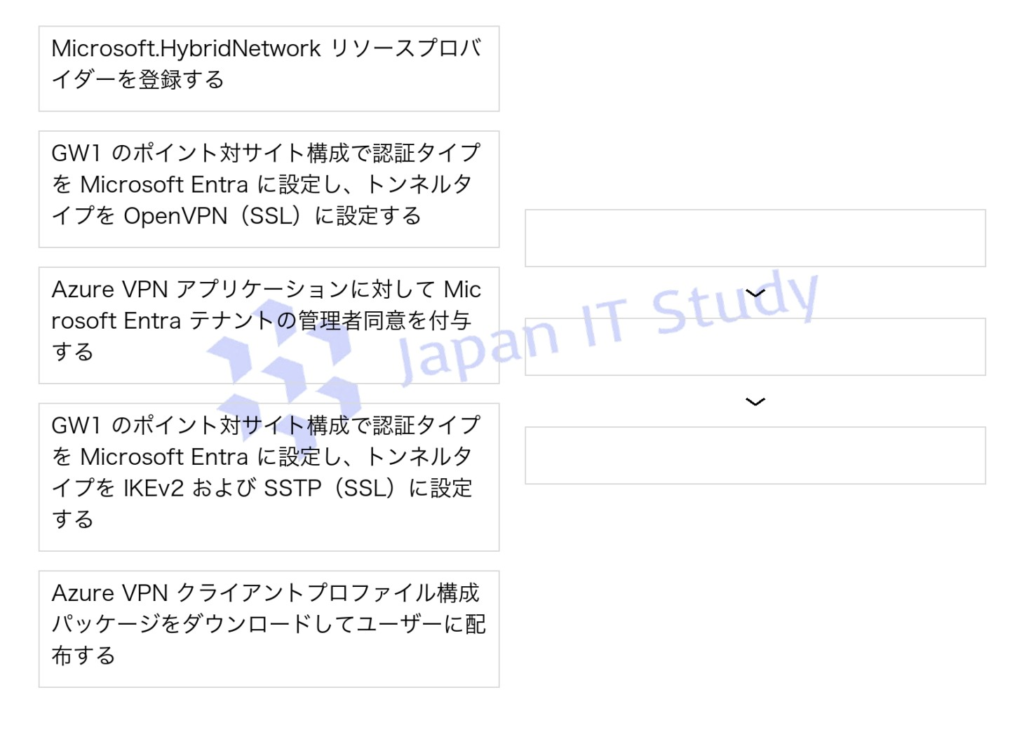

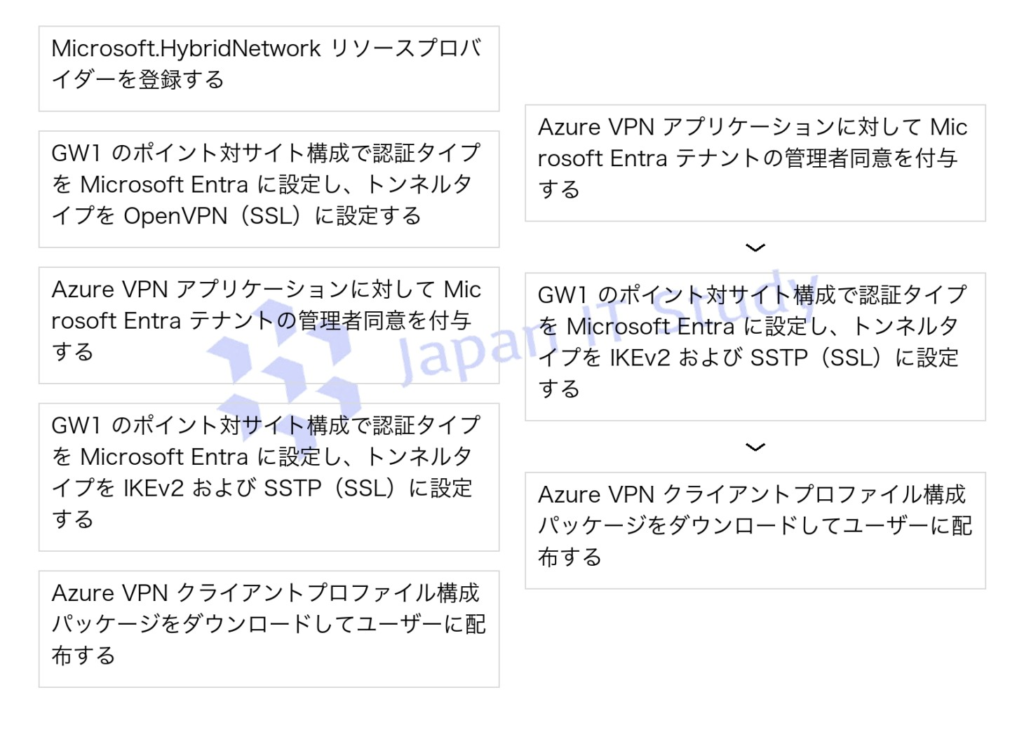

Q2.GW1 という名前の Azure VPN ゲートウェイを含む Azure サブスクリプションがあります。

GW1 はポイント対サイト(P2S)VPN 接続を提供します。

ユーザーは、SSTP 接続を使用して Windows 11 デバイスから GW1 に接続します。

P2S VPN 接続が Microsoft Entra 認証をサポートしていることを確認する必要があります。

順番に実行する必要がある 3 つのアクションはどれですか。

回答

- (下記画像参照)

-

本問では Microsoft Entra 認証を用いた P2S VPN の正しい構成手順が問われています。

まずAzure VPN アプリへの管理者同意を実施し、Entra ID 認証を有効化します。

次に VPN ゲートウェイで認証方式を Microsoft Entra に設定し、SSTP を含むトンネル(IKEv2/SSTP)を構成します。

OpenVPN は今回の条件では不要です。

最後にVPN クライアント構成パッケージを配布してユーザーが接続できるようにします。

リソースプロバイダー登録や OpenVPN 設定は本要件では不要です。

ポイント対サイト VPN について

Q3.注:この質問は、同じシナリオを提示する一連の質問の一部です。

シリーズの各質問には、述べられた目標を達成する可能性のある独自の解決策が含まれています。

一部の質問セットには複数の正しい解決策がある場合がありますが、他の質問セットには正しい解決策がない場合があります。

このセクションの質問に回答した後は、その質問に戻ることはできません。

その結果、これらの質問はレビュー画面に表示されません。

Vnet1 と Vnet2 という名前の 2 つの Azure 仮想ネットワークがあります。

ポイント対サイト(P2S)IKEv2 VPN を使用して Vnet1 に接続する Client1 という名前の Windows 10 デバイスがあります。

Vnet1 と Vnet2 の間に仮想ネットワーク ピアリングを実装します。

Vnet1 はゲートウェイ トランジットを許可します。

Vnet2 はリモート ゲートウェイを使用できます。

Client1 が Vnet2 と通信できないことがわかりました。

Client1 が Vnet2 と通信できることを確認する必要があります。

解決策:Vnet1 のゲートウェイで BGP を有効にします。

これは目標を達成していますか。

A. はい

B. いいえ

回答

- B. いいえ

-

この解決策では目標を達成できません。

P2S の IKEv2 接続で仮想ネットワーク ピアリングやネットワーク構成を変更した場合、必要なのは VPN クライアント パッケージの再ダウンロード と再適用です。

BGP の有効化 は今回の通信不可の直接的な解決策ではありません。

Client1 が新しい経路情報を取得できるようにするには、変更後のトポロジを反映したクライアント構成 を再配布する必要があります。

したがって答えは「いいえ」です。

ポイント対サイト VPN ルーティングについて – Azure

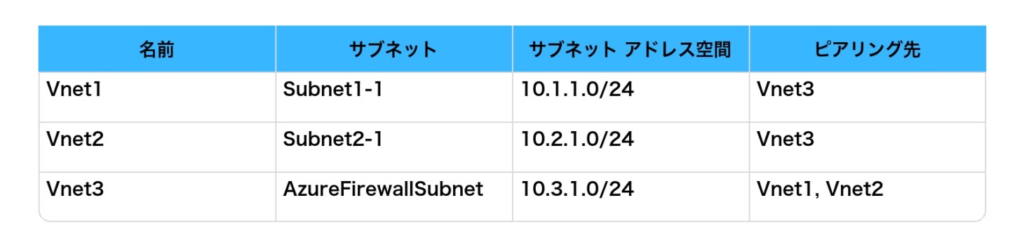

Q4.次の表に示す Azure 仮想ネットワークがあります。

Azure Firewall を Vnet3 にデプロイします。

Subnet1-1 から Subnet2-1 へのトラフィックがファイアウォールを通過するようにする必要があります。

どのような設定が必要ですか。

A. Vnet1 と Vnet2 間のピアリングリンク

B. Subnet1-1 と Subnet2-1 に関連付けられたルート テーブル

C. Azure プライベート DNS ゾーン

D. AzureFirewallSubnet に関連付けられたルート テーブル

回答

- B. Subnet1-1 と Subnet2-1 に関連付けられたルート テーブル

-

Azure Firewall を経由させるには、通信経路を明示的に制御する必要があります。

そのためには ユーザー定義ルート(UDR) を使用し、トラフィックの宛先をファイアウォールへ向けます。

具体的には Subnet1-1 と Subnet2-1 にルート テーブルを関連付け、次ホップを Azure Firewall に設定します。

AzureFirewallSubnet 側にルートを設定しても通信経路は制御できません。

また、ピアリングや DNS はルーティング制御には関与しません。

したがって、サブネット側での ルート テーブル設定が必須 となります。

チュートリアル: Azure Portal を使用して Azure Firewall をデプロイして構成する

Q5.オンプレミス ネットワークと、Vnet1 という名前の Azure 仮想ネットワークがあります。

Azure Extended Network を実装する必要があります。

ソリューションはコストを最小限に抑える必要があります。

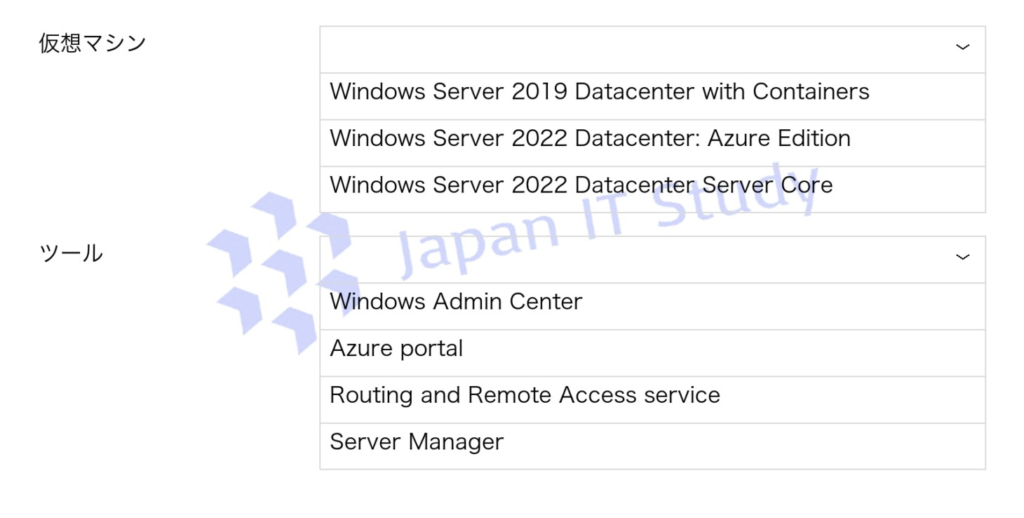

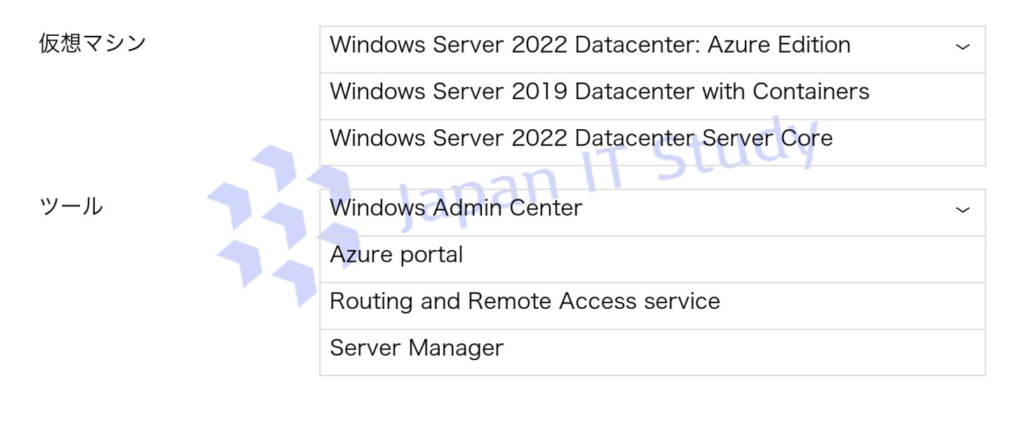

Vnet1 にデプロイする仮想マシンの種類と、Azure 拡張ネットワークを構成するために使用するツールはどれですか。

回答

- (下記画像参照)

-

Azure Extended Network を実現するには、Windows Server 2022 Datacenter: Azure Edition が必要です。

このエディションは Azure 向けに最適化され、拡張ネットワーク機能をサポートします。

また構成には Windows Admin Center を使用します。

これはオンプレミスと Azure 間のネットワーク拡張を簡単に設定できる公式ツールです。

他のエディションやツールではこの機能はサポートされないか、追加コストや複雑な構成が必要となるため、最小コストでの実現という要件にも合致しません。

Azure 用拡張ネットワークを使用して、オンプレミスのサブネットを Azure に拡張する | Microsoft Learn

Q6.すべてのイベントとメトリックをログに記録するように VNET1 を構成する必要があります。

ソリューションでは、KQL を使用して Azure ポータルから直接イベントとメトリックをクエリできるようにする必要があります。

A. Azure Storage アカウントに送信する診断設定を構成する

B. Log Analytics ワークスペースに送信する診断設定を構成する

C. Event Hub に送信する診断設定を構成する

D. Azure Monitor メトリック アラートを構成する

回答

- B. Log Analytics ワークスペースに送信する診断設定を構成する

-

本要件では KQL を使用して Azure ポータルから直接クエリできる必要があります。

そのためには Log Analytics ワークスペース にログとメトリックを送信する必要があります。

診断設定で すべてのメトリック(AllMetrics)とログを有効化 し、送信先として Log Analytics を選択することで、KQL による分析が可能になります。

Storage や Event Hub は保存や転送用途であり、直接 KQL クエリには使用できません。

したがって 診断設定+Log Analytics の組み合わせ が正解です。

Azure Monitorの診断設定 – Azure Monitor | Microsoft Learn

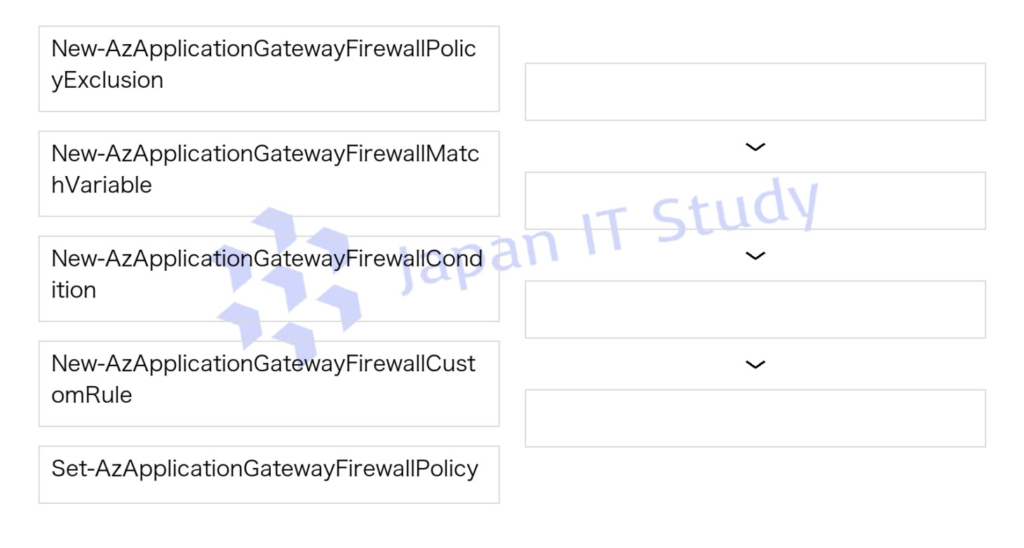

Q7.Azure アプリケーション ゲートウェイに AG1 という名前の Azure Web アプリケーション ファイアウォール(WAF)v2 層があります。

AG1 には、Policy1 という名前のポリシーがあります。

ポリシー 1 にカスタム ルールを追加する必要があります。

ルールでは、特定の IP アドレス範囲の IP アドレスからのすべての要求をブロックする必要があります。

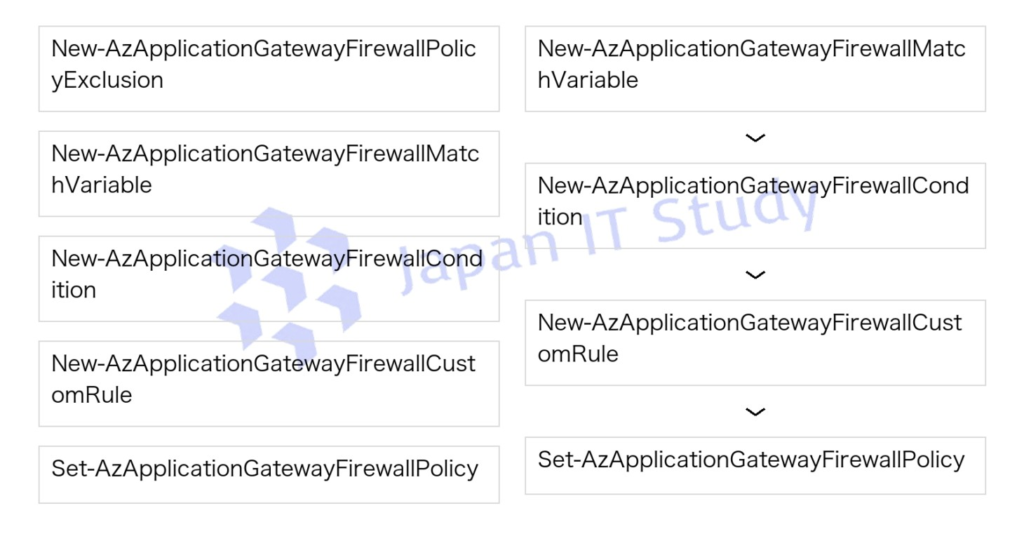

どの 4 つの PowerShell コマンドレットを順番に実行する必要がありますか。

回答

- (下記画像参照)

-

WAF カスタムルール作成では、まず MatchVariable の定義 により評価対象(IP アドレスなど)を指定します。

次に Condition を作成 して、特定の IP 範囲に一致する条件を定義します。

その後、それらを基に CustomRule を作成 し、最終的にポリシーへ適用するため Set コマンドで反映します。

Exclusion は例外設定のため今回の「ブロック要件」には不要です。

この順序で実行することで、IP ベースのブロックルールが正しく適用されます。

Application Gateway 用 Web アプリケーション ファイアウォールでカスタム ルールを作成する

Q8.VNET1 のすべてのメトリックを既存のストレージ アカウントにアーカイブする必要があります。

A. Azure Policy を構成する

B. 診断設定を構成し、ストレージ アカウントに送信する

C. Log Analytics ワークスペースに送信する

D. Azure Monitor アラートを構成する

回答

- B. 診断設定を構成し、ストレージ アカウントに送信する

-

本要件はメトリックのアーカイブであり、長期保存が目的です。

そのため 診断設定(Diagnostic Settings) を使用し、メトリックの送信先としてストレージ アカウントを指定します。

設定では AllMetrics を選択 することで、すべてのメトリックを収集できます。

Log Analytics は分析用途、アラートは監視用途であり、アーカイブ目的には適しません。

したがって ストレージ アカウントへのアーカイブ設定 が正しい構成です。

Azure Monitorの診断設定

Q9.Site1 という名前のオンプレミス ネットワークがあります。

VNet1 という名前の仮想ネットワークと storage1 という名前のストレージ アカウントを含む Azure サブスクリプションがあります。

Site1 と VNet1 は、サイト間(S2S)VPN を使用して接続されています。

S2S VPN を使用して、サイト内のサーバーがストレージに接続できることを確認する必要があります。

ソリューションでは、管理の労力を最小限に抑える必要があります。

VNet1 に何を作成する必要がありますか。

A. Azure アプリケーション ゲートウェイ

B. サービス エンドポイント

C. Azure Private Link サービス

D. プライベート エンドポイント

回答

- D. プライベート エンドポイント

-

オンプレミスから S2S VPN 経由で Azure Storage に安全に接続するには、プライベート エンドポイント を使用します。

これによりストレージ アカウントに対してプライベート IP が割り当てられ、VNet 経由でアクセス可能になります。

S2S VPN 接続によりオンプレミスからもこのプライベート IP にアクセスできるため、インターネットを経由せず安全に接続できます。

サービス エンドポイントは VNet 内からのアクセスに限定され、オンプレミスからの接続には適しません。

したがって Private Link による直接接続 が最小管理で実現できる最適解です。

Azure Private Endpoint とは

Q10.GW1 という名前のオンプレミス VPN アプライアンスがあります。

VPNGW1 という名前の Azure VPN ゲートウェイを含む Azure サブスクリプションがあります。

VPNGW1 は GW1 に接続します。

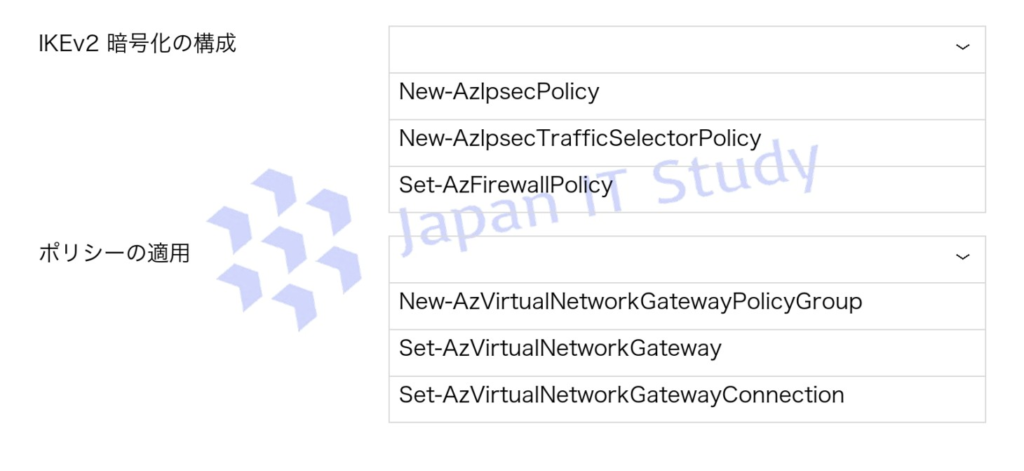

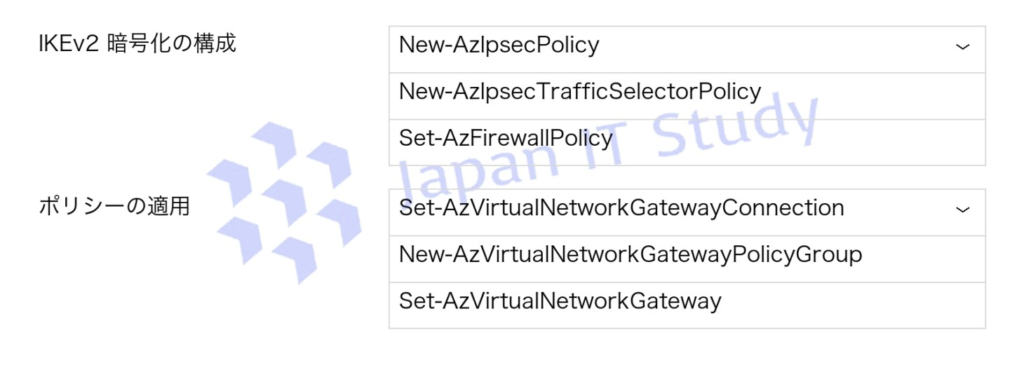

VPNGW1 および GW1 で使用される IKEv2 暗号化アルゴリズムを変更する必要があります。

どの PowerShell コマンドレットを実行する必要がありますか。

回答

- (下記画像参照)

-

IKEv2 の暗号化アルゴリズムを変更するには、まず New-AzIpsecPolicy を使用して IPsec/IKE ポリシーを定義します。

このポリシーで暗号化や整合性アルゴリズムを指定できます。

その後、Set-AzVirtualNetworkGatewayConnection を使用して VPN 接続にポリシーを適用します。

ゲートウェイ自体ではなく接続単位で設定する点が重要です。

トラフィックセレクタや FirewallPolicy は用途が異なるため本要件には該当しません。

PowerShell を使用して VPN ゲートウェイの IPsec/IKE ポリシーを構成する