Q1.Application1(アプリケーション1)という名前のカスタム アプリケーションが含まれる Microsoft Azure サブスクリプションがあります。

アプリケーション1は、Fabrikam, Ltd.(ファブリカム社)という外部企業によって開発されました。Fabrikam の開発者には、アプリケーション1のコンポーネントに対するロールベースのアクセス制御(RBAC)権限が割り当てられています。

すべてのユーザーには Microsoft 365 E5 プランのライセンスが付与されています。

Fabrikam 社の開発者がアプリケーション1へのアクセス許可をまだ必要としているかどうかを確認するためのソリューションを推奨する必要があります。

このソリューションは、次の要件を満たす必要があります。

開発者のマネージャーに、アプリケーション1へのアクセス権をリストした電子メール メッセージを毎月送信します。

マネージャーがアクセス権限を検証しない場合は、その権限を自動的に取り消します。

開発の労力を最小限に抑えます。

何をお勧めすればよいでしょうか。

A. Microsoft Entra IDで、アプリケーション1のアクセス レビューを作成します。

B. Get-AzRoleAssignment コマンドレットを実行する Azure Automation Runbook を作成します。

C. Microsoft Entra ID Privileged Identity Management で、アプリケーション1リソースのカスタム ロールの割り当てを作成します。

D. Get-AzureADUserAppRoleAssignment コマンドレットを実行する Azure Automation Runbook を作成します。

回答

- A. Microsoft Entra IDで、アプリケーション1のアクセス レビューを作成します。

-

要件は、月次でマネージャーに確認依頼を送り、未確認なら自動的に権限を剥奪することです。

Microsoft Entra ID(旧Azure AD)のアクセス レビューなら、エンタープライズ アプリやロール割り当てを対象に繰り返しレビューを設定でき、開始時に通知(メール)を送付し、結果の自動適用で未承認者のアクセスを削除できます。

運用は設定中心で、開発者側の実装作業を最小化できます。

アクセス レビューとは

Microsoft Entra ID でグループとアプリケーションのアクセス レビューを作成する

Q2.オンプレミスの Active Directory ドメインと同期する Microsoft Entra IDテナントがあります。

オンプレミスでホストされている WebApp1 という名前の内部 Web アプリがあり、WebApp1 は統合 Windows 認証を使用します。

一部のユーザーはリモートで作業しており、オンプレミス ネットワークへの VPN アクセスを持っていません。

リモート ユーザーに WebApp1 へのシングル サインオン(SSO)アクセスを提供する必要があります。

ソリューションに含める必要がある 2 つの機能はどれですか。

A. Azure AD アプリケーション プロキシ

B. Azure AD Privileged Identity Management(PIM)

C. 条件付きアクセス ポリシー

D. Azure Arc

E. Azure AD エンタープライズ アプリケーション

F. Azure アプリケーション ゲートウェイ

回答

- A. Azure AD アプリケーション プロキシ

E. Azure AD エンタープライズ アプリケーション -

VPNなしでオンプレミスの内部Webアプリに安全に公開し、かつSSOを実現するには、Microsoft Entra アプリケーション プロキシを使ってクラウド側のサービスとオンプレ側コネクタで中継します。

さらに「エンタープライズ アプリケーション」としてWebApp1をEntra IDに登録し、SSO(統合Windows認証の場合は必要に応じてKerberos制約付き委任など)を構成します。

PIMやArc、Application Gatewayだけでは要件の「VPNなしでSSO提供」を満たしません。

Microsoft Entra アプリケーション プロキシ

Microsoft Entra ID でグループとアプリケーションのアクセス レビューを作成する

Q3.Azure サブスクリプション内のすべての新しい Azure Resource Manager(ARM)リソースのデプロイメントの月次レポートを生成するソリューションを推奨する必要があります。

推薦書には何を含めるべきでしょうか。

A. Azure ログ アナリティクス

B. Azure Arc

C. Azure Analysis Services

D. Application Insights

回答

- A. Azure ログ アナリティクス(Log Analytics)

-

サブスクリプション内で「いつ・誰が・何をデプロイ/作成したか」はアクティビティ ログ(プラットフォーム ログ)で把握できますが、保持期間が限られるため、月次レポート用途では診断設定でアクティビティ ログを Azure Monitor Logs(基盤は Log Analytics ワークスペース)に送信して蓄積し、KQL で「デプロイ(Microsoft.Resources/deployments/write)やリソース作成」イベントを集計するのが適切です。

Application Insights はアプリの可観測性、Arc/Analysis Services は目的が異なります。

Azure Monitor のアクティビティ ログ

Azure Monitor の診断設定

Log Analytics ワークスペースの概要

Q4.contoso.com の Microsoft Entra ID(旧 Azure Active Directory:Azure AD)テナントに Group1 というセキュリティ グループがあります。Group1 は割り当て済みメンバーシップで、50 人(うち 20 人はゲスト ユーザー)が所属しています。Group1 の所属を評価するソリューションを推奨する必要があります。

評価は 3 か月ごとに自動で繰り返し、すべてのメンバーが継続参加の要否を申告でき、不要と申告したユーザーと未申告のユーザーは自動的に Group1 から削除される必要があります。

推薦書には何を含めるべきでしょうか。

A. Azure AD Identity Protection を実装します。

B. Group1 のメンバーシップ タイプを動的ユーザーに変更します。

C. アクセスレビューを作成します。

D. Azure AD Privileged Identity Management(PIM)を実装します。

回答

- C. アクセスレビューを作成します。

-

要件は「四半期ごとの定期評価」「全メンバー(ゲスト含む)による自己申告」「不要または未回答は自動削除」です。

Microsoft Entra ID(旧Azure AD)のアクセス レビューは、グループ メンバーシップを対象に3か月ごとの繰り返しレビューを設定でき、レビュー担当者にメンバー自身を指定できます。

さらに結果の自動適用により、拒否(不要)や応答なしのユーザーを自動的にグループから削除でき、運用負荷も最小化できます。

アクセス レビューとは

Microsoft Entra ID でグループとアプリケーションのアクセス レビューを作成する

Microsoft Entra アクセス レビューを使ってユーザー アクセスを管理する

Q5.複数の Azure リージョンに複数のインスタンスを持つ Azure App Service の Web アプリをデプロイすることを計画しています。

計画された展開には、負荷分散サービスを推奨する必要があります。

ソリューションは、地域が停止した場合でもアプリへのアクセスを維持し、Azure Web Application Firewall(WAF)、Cookie ベースのアフィニティ、URL ルーティングをサポートする必要があります。

推奨事項には何を含める必要がありますか?

A. Azure Front Door

B. Azure Load Balancer

C. Azure Traffic Manager

D. Azure Application Gateway

回答

- A. Azure Front Door

-

要件は「グローバル(複数リージョン)でのフェールオーバー」と「WAF」「Cookie ベースのセッション維持」「URL(パス)ベースのルーティング」を1つの入口で満たすことです。

Azure Front Door はグローバルな L7(HTTP/HTTPS)負荷分散として、WAF 統合、Cookie ベースのセッション アフィニティ、URL パス ベースのルーティングを提供できます。

Traffic Manager は DNS ベースで WAF や Cookie/URL ルーティング機能を持たないため、別途 Application Gateway などの追加が必要になり、設問の条件に対して単体解としては不適です。

Azure Front Door に関するよくあるご質問 (FAQ)

配信元へのトラフィック ルーティング方法

Azure Front Door 上の Web アプリケーション ファイアウォール (WAF)

Q6.貴社はニューヨーク、シドニー、パリ、ヨハネスブルグにオフィスを構えており、同じ Azure サブスクリプションを所有しています。

次の要件を満たす新しい Azure ネットワーク ソリューションを展開する予定です。

米国東部の Azure リージョンの ExpressRoute 回線に接続します。

東南アジア、北ヨーロッパ、南アフリカの 3 つの地域での接続をサポートして遅延を最小限に抑えます。

サイト間 VPN 接続をサポートします。

コストを最小限に抑えます。

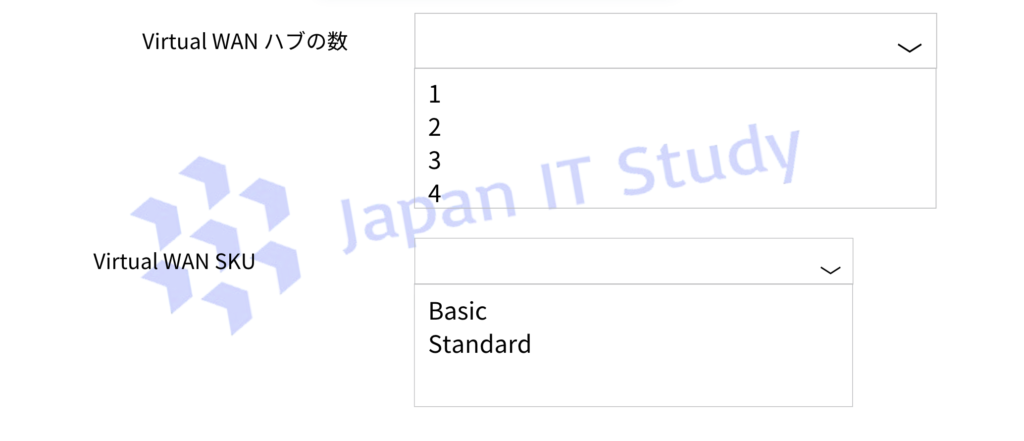

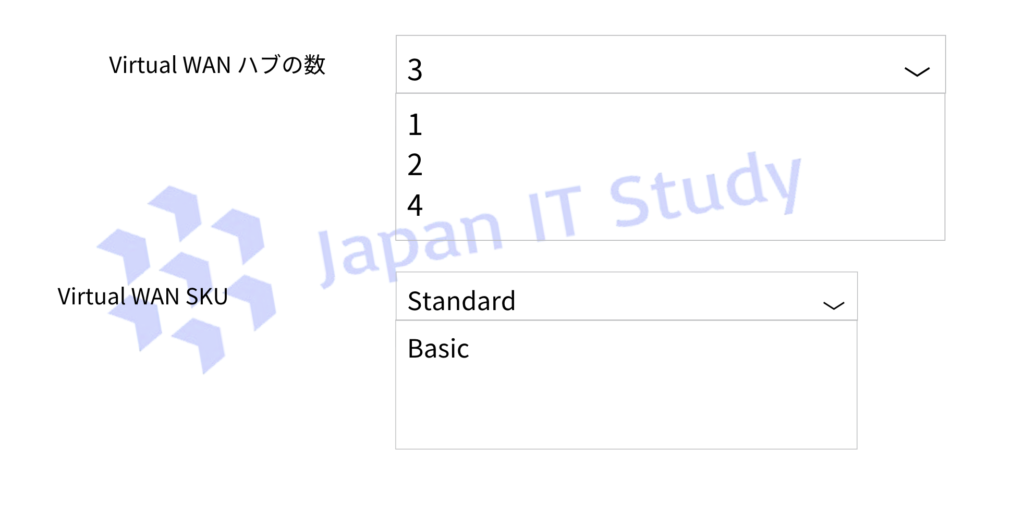

デプロイする必要がある Azure Virtual WAN ハブの最小数と、使用する Virtual WAN SKU を特定する必要があります。

回答

- (下記画像参照)

-

遅延を最小化するには、接続を提供したい 3 地域(東南アジア、北ヨーロッパ、南アフリカ)それぞれに仮想ハブを配置するのが最小構成であり、これが 3 ハブになります。

また、Basic の Virtual WAN/ハブはサイト間 VPN 機能に限定され、ExpressRoute をサポートしません。

要件に ExpressRoute とサイト間 VPN が含まれるため、Standard SKU が必要です。

Virtual WAN を Basic から Standard にアップグレードする

チュートリアル: Virtual WAN への ExpressRoute の関連付けを作成する – Azure ポータル

仮想ハブの設定について

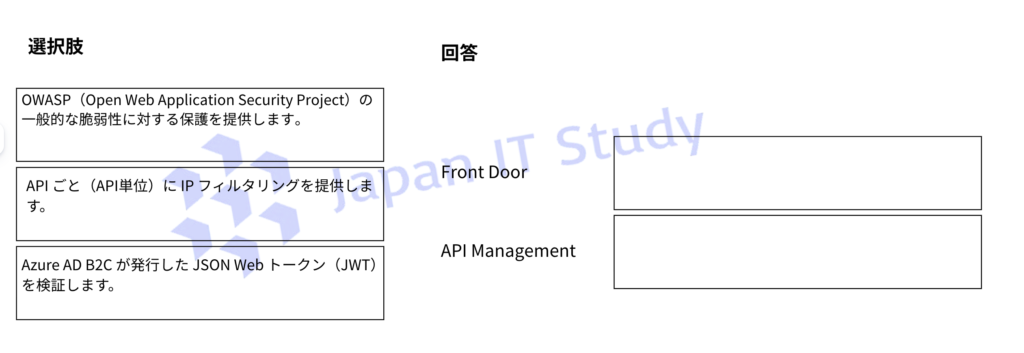

Q7.次の構成を含むインフラストラクチャ ソリューションを展開する予定です。

外部ユーザーは Azure Front Door を使用してインフラストラクチャにアクセスします。

Azure Kubernetes Service(AKS)でホストされているバックエンド API への外部ユーザー アクセスは、Azure API Management を使用して制御されます。

外部ユーザーは、サードパーティの ID プロバイダーとの OpenID Connect ベースのフェデレーションを使用する Azure AD B2C テナントによって認証されます。

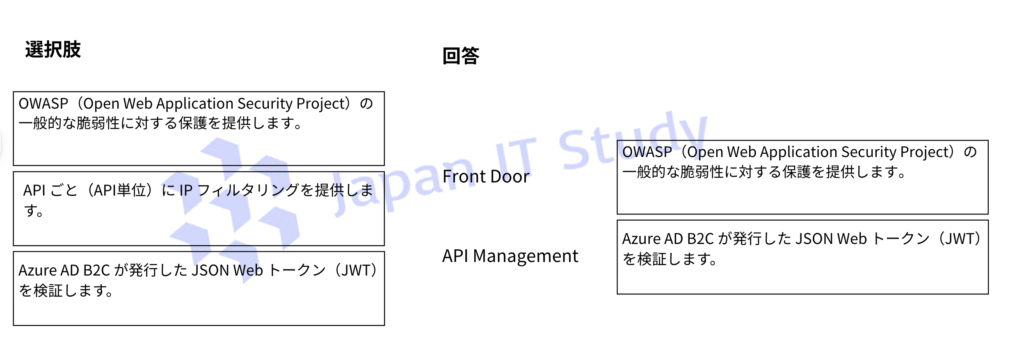

各サービスはどのような機能を提供していますか。

適切な機能を正しいサービスに割り当ててください。

回答

- (下記画像参照)

-

Azure Front Door は WAF と統合して、OWASP ルールセット(CRS)などに基づく一般的な攻撃・脆弱性対策をエッジで提供できます。

一方、Azure AD B2C(現在は Microsoft Entra 外部 ID)が発行するトークンを API ゲートウェイ側で確実に判定するには、API Management の validate-jwt ポリシーで JWT を検証するのが適切です。

Azure Front Door 上の Web アプリケーション ファイアウォール (WAF)

JWT を検証する

Microsoft Entra 外部 ID の概要

Q8.次の表に示すオブジェクトを含む RG1 という名前のリソース グループがあります。

App1 が KV1 から KV2 にすべてのシークレットをコピーできるように、権限を設定する必要があります。現在、App1 には KV1 のシークレットに対する Get 権限があります。

App1 に割り当てる追加の権限はどれですか。

回答するには、回答領域で適切なオプションを選択してください。

回答

- (下記画像参照)

-

KV1 では既に Get 権限があるため、全シークレットを複製するには「どのシークレットが存在するか」を列挙できる List 権限が追加で必要です。

KV2 側では取得したシークレットを新規に作成(設定)して格納する必要があるため、作成に相当する Create 権限を付与します。

これにより App1 は一覧取得→取得→作成の流れで KV1 から KV2 へコピーできます。

Key Vault のアクセス ポリシーを割り当てる (レガシー)

Azure Key Vault シークレットについて

Azure ロールベースのアクセス制御を使用して Key Vault のキー、証明書、シークレットへのアクセス権を付与する

Q9.ユーザー向けのコンテンツを集約するアプリケーションを設計しています。

アプリケーションに適したデータベース ソリューションを推奨する必要があります。

ソリューションは、SQL コマンドをサポートし、マルチマスター書き込みをサポートし、低レイテンシの読み取り操作を保証する必要があります。

推薦書には何を含めるべきでしょうか。

A. NoSQL 用 Azure Cosmos DB

B. アクティブ geo レプリケーションを使用する Azure SQL Database

C. Azure SQL Database Hyperscale

D. PostgreSQL 用 Azure Cosmos DB

回答

- A. NoSQL 用 Azure Cosmos DB

-

要件は「SQLでのクエリ」「複数リージョンでの同時書き込み(マルチマスター)」「低遅延読み取りの保証」です。

Azure Cosmos DB for NoSQL は、旧称 SQL API(現在は “API for NoSQL”)として SQL 互換のクエリ言語を提供し、複数リージョン書き込みを有効化してアクティブ-アクティブ構成にできます。

さらに可用性とP99待機時間などのSLAが明示されており、グローバルに低遅延を狙えます。

Azure SQL のアクティブ geo レプリケーションは読み取り用セカンダリ中心で、マルチマスター要件を満たしません。

Azure Cosmos DB – AI 時代のデータベース

Azure Cosmos DB での複数リージョンの書き込み

Azure Cosmos DB for NoSQL の高可用性 (信頼性)

Cosmos DB のクエリ言語 (Azure および Fabric) のドキュメント

アクティブな地理的レプリケーション

Q10.Fabrikam, Inc の要件として、ディレクトリ同期サービスに関連するすべての問題を、IT サポートという名前の電子メール配布グループに通知する必要があります。

IT サポート配布グループに通知するソリューションを推奨する必要があります。

推薦書には何を含めるべきでしょうか。

A. Azure ネットワーク ウォッチャーを含めます。

B. アクション グループを含めます。

C. 高度なレポート機能を備えた SendGrid アカウントを含めます。

D. Azure AD Connect の正常性を含めます。

回答

- D. Azure AD Connect の正常性を含めます。

-

要件は「ディレクトリ同期(オンプレ AD と Microsoft Entra ID 旧Azure AD の同期)に関する問題を検知し、配布グループへメール通知すること」です。

Microsoft Entra Connect Health(旧Azure AD Connect Health)は同期サービスの稼働状況やアラートを監視し、アラートが発生した時と解決した時にメール通知を送れます。

通知先に追加の受信者として配布グループ(IT サポート)を設定できるため、要件を最小の実装で満たせます。

Microsoft Entra Connect Health の操作

Microsoft Entra Connect Health を使用して Microsoft Entra Connect Sync を監視する

Microsoft Entra Connect とは