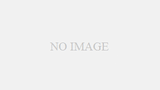

Q1.次の表に示す Azure 仮想ネットワークがあります。

VNet1 からどの仮想ネットワークにピアリング接続を確立できますか。

A. VNet2、VNet3、および VNet4

B. VNet2 と VNet3 のみ

C. VNet2 のみ

D. VNet3 と VNet4 のみ

回答

- D. VNet3 と VNet4 のみ

-

Azure 仮想ネットワークピアリングでは、接続する仮想ネットワーク間でアドレス空間が重複していないことが必須条件です。VNet1(10.1.0.0/16)と VNet2(10.11.0.0/17)はアドレス範囲が重複しているため、ピアリングは作成できません。

一方、VNet3(10.10.0.0/22)および VNet4(192.168.16.0/22)は VNet1 とアドレス空間が重複していないため、リージョンが異なっていてもグローバル仮想ネットワークピアリングにより接続可能です。

したがって、正解は VNet3 と VNet4 のみです。

Q2.Azure サブスクリプションをお持ちです。

サブスクリプション内のいずれかのリソースからリソース ロックが削除されたときに電子メール アラートを受信する必要があります。

Azure Monitor でアクティビティ ログ アラートを作成するには何を使用すればよいですか?

A. リソース、条件、アクション グループ

B. Log Analytics ワークスペース、リソース、アクション グループ

C. データ収集エンドポイント、アプリケーション セキュリティ グループ、リソース グループ

D. リソース、条件、および Microsoft 365 グループ

回答

- A. リソース、条件、アクション グループ

-

Azure Monitor のアクティビティ ログ アラートは、「対象リソース(スコープ)」「条件」「アクション グループ」の3要素で構成されます。

リソース ロックの削除はアクティビティ ログに記録される管理操作であり、そのイベントを条件として定義し、通知先としてアクション グループ(電子メールなど)を指定します。

Log Analytics ワークスペースやデータ収集エンドポイントはログ収集や分析用途であり、アクティビティ ログ アラートの必須構成要素ではありません。

また、Microsoft 365 グループは直接の構成要素ではありません。

Q3.ライセンスを再度割り当てる前に、ライセンスの問題を解決する必要があります。

何をすべきでしょうか?

A. [グループ]ブレードから、ユーザー アカウントを新しいグループに招待します。

B. [プロファイル]ブレードから使用場所を変更します。

C. [ディレクトリ ロール]ブレードから、ディレクトリ ロールを変更します。

回答

- B. [プロファイル]ブレードから使用場所を変更します。

-

Azure Active Directory(現在は Microsoft Entra ID に名称変更)では、ユーザーにライセンスを割り当てる前に「使用場所(Usage location)」を設定する必要があります。

使用場所が未設定の場合、「ライセンス契約に失敗しました」などのエラーが発生し、ライセンスを割り当てることができません。

これは各国の法規制やサービス提供可否に基づく要件です。

したがって、ユーザーの[プロファイル]から使用場所を正しく設定した後に、再度ライセンスを割り当てる必要があります。

グループ追加やディレクトリ ロール変更では問題は解決しません。Microsoft 365 管理ポータルでグループのライセンス割り当ての問題を特定して解決する

Q4.VM1 という名前の Azure 仮想マシンがあります。

VM1 は、ARMIjson という名前のカスタム Azure Resource Manager テンプレートを使用してデプロイされました。

VM1 がメンテナンスの影響を受けるという通知を受け取ります。

VM1 をすぐに別のホストに移動する必要があります。

解決策: VM1 の再デプロイ + 再適用ブレードから、再デプロイを選択します。

これは目標を満たしていますか?

A. はい

B. いいえ

回答

- A. はい

-

Azure 仮想マシンの「再デプロイ」は、VM を停止してから新しい物理ホストに再配置する機能です。

これにより、基盤ホストのメンテナンスやハードウェア障害の影響を回避できます。

再デプロイを実行すると、VM は別のホストに移動され、同時に一時ディスクの内容は失われますが、OS ディスクやデータ ディスクは保持されます。

したがって、メンテナンスの影響を受ける前に別ホストへ移動するという要件を満たしています。

なお、Azure Resource Manager は現在も正式名称であり、旧称はありません。

Azure マネージド ディスクの種類

Azure Virtual Network とは

Q5.Azureサブスクリプションに、storage1というストレージアカウントが含まれています。

storage1アカウントには、containerというコンテナが含まれています。

container1へのアクセスを構成する必要があります。ソリューションは以下の要件を満たす必要があります。

* 読み取りアクセスのみ許可

* HTTP プロトコルと HTTPS プロトコルの両方を許可します

* コンテナ内のすべてのコンテンツにアクセス権限を適用する

何を使うべきでしょうか?

A. アクセスポリシー

B. 共有アクセス署名(SAS)

C. Azure コンテンツ配信ネットワーク(CDN)

D. アクセスキー

回答

- B. 共有アクセス署名(SAS)

-

共有アクセス署名(SAS)は、Azure Storage リソースに対して制限付きアクセスを委任するための仕組みです。

SAS を使用すると、読み取り専用などのアクセス許可を細かく指定でき、さらに許可するプロトコルとして HTTP および HTTPS を選択できます。

また、コンテナー単位で発行することで、そのコンテナー内のすべての BLOB に対して指定したアクセス権を適用できます。

アクセスキーはアカウント全体への完全アクセスを許可するため要件を満たしません。

CDN は配信最適化のサービスであり、アクセス制御の仕組みではありません。Shared Access Signatures (SAS) を使用して Azure Storage リソースへの制限付きアクセスを許可する

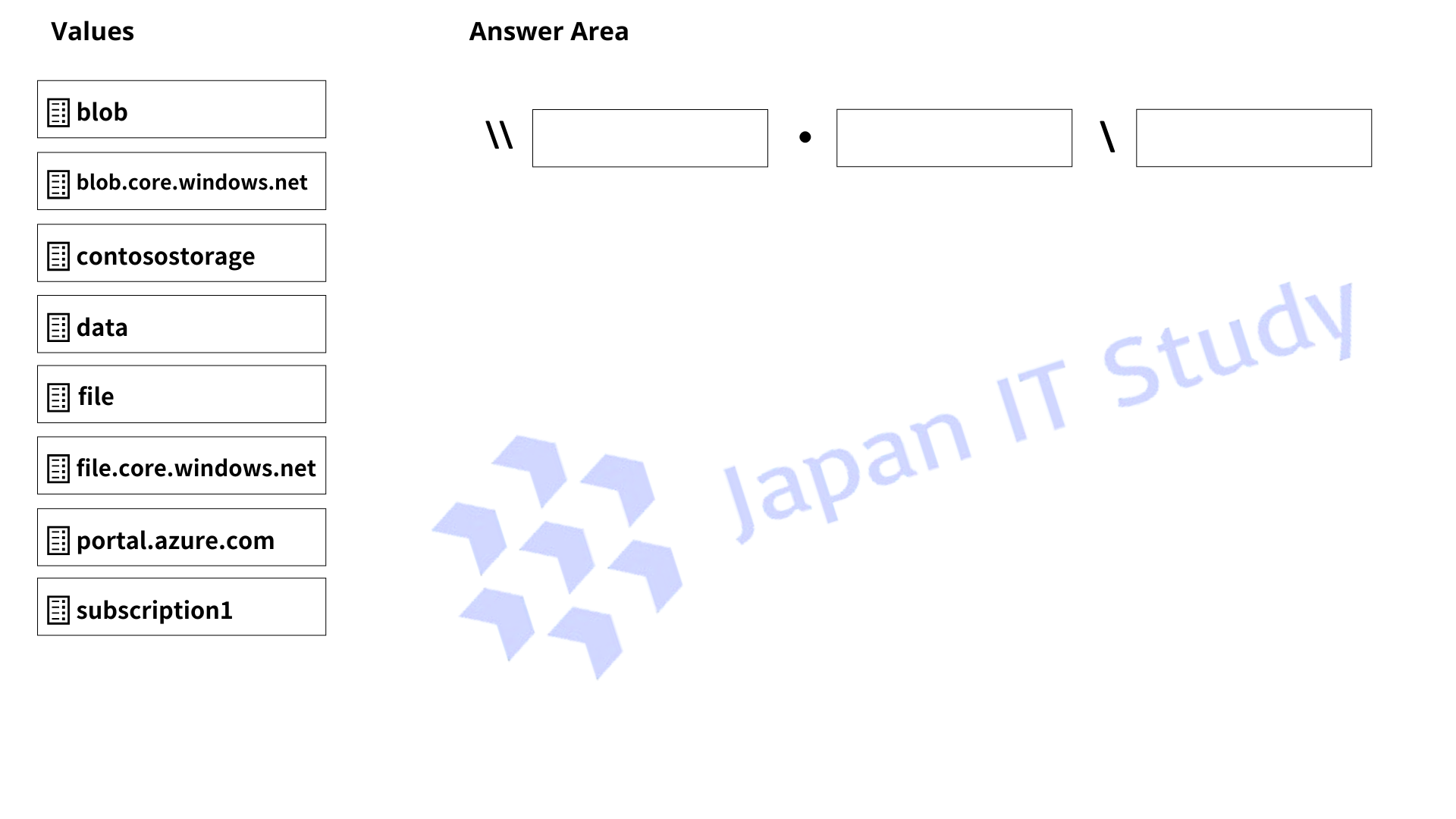

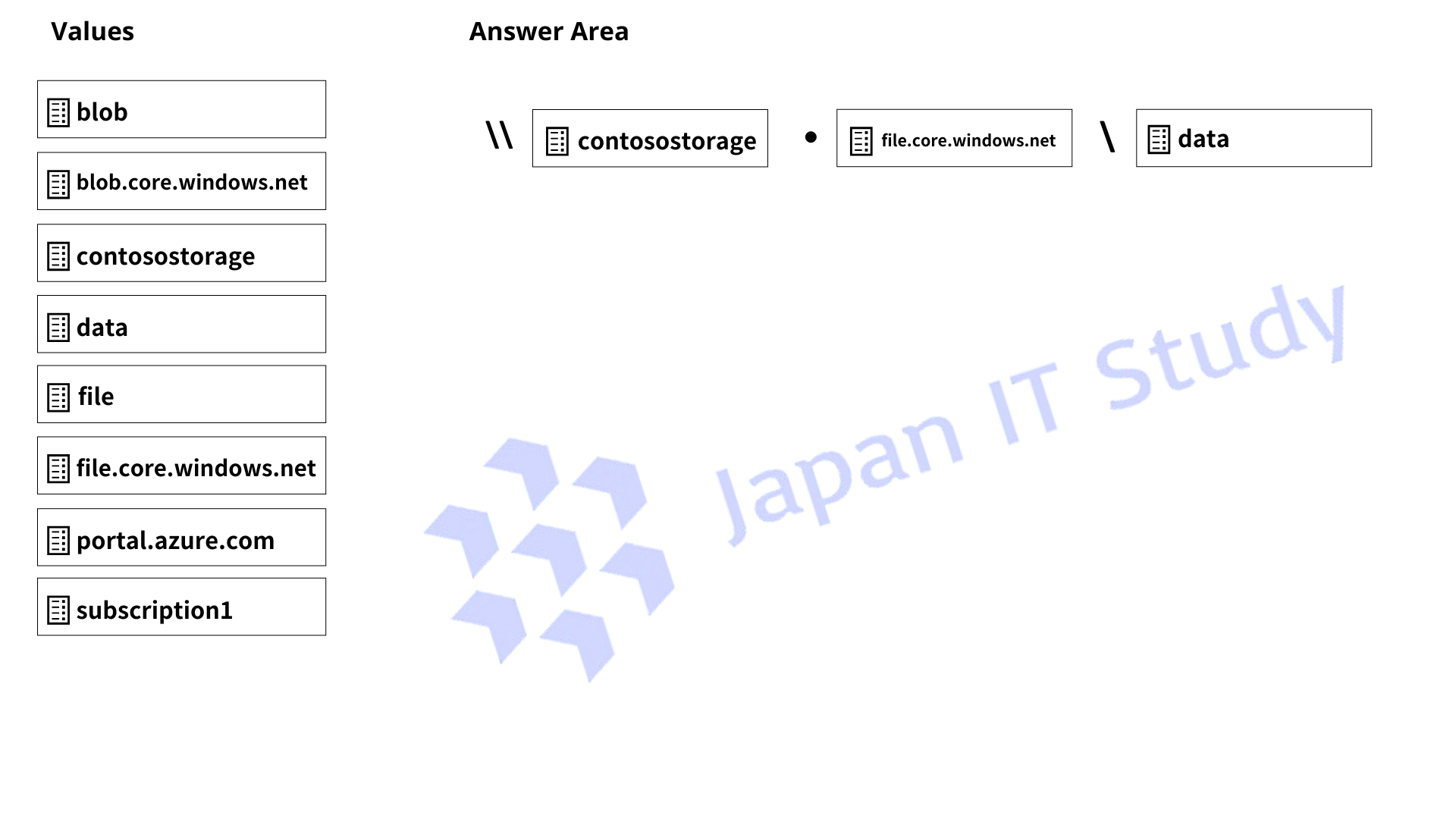

Q6.Subscription1 という名前の Azure サブスクリプションがあります。

contosostorage という名前の Azure ストレージ アカウントを作成し、次にdataという名前のファイル共有を作成します。

データファイル共有のファイルを参照するスクリプトには、どのUNCパスを含めるべきですか?

回答

- (下記画像参照)

-

Azure Files のファイル共有へアクセスする場合、UNC パスは「\ストレージアカウント名.file.core.windows.net\ファイル共有名」という形式になります。

これは Azure Files が SMB プロトコルを利用したネットワーク共有として提供されるためです。

本問題ではストレージアカウント名が contosostorage、作成したファイル共有が data であるため、正しい UNC パスは \contosostorage.file.core.windows.net\data になります。blob.core.windows.net は Azure Blob Storage のエンドポイントであり、Azure Files では使用されません。

また subscription1 や portal.azure.com も UNC パス構成には含まれません。

そのため、ストレージアカウント名・Files 用エンドポイント・ファイル共有名を組み合わせることが正解となります。

Q7.次の表に示すストレージ アカウントを含む Azure サブスクリプションがあります。

ホットアクセス層のBLOBストレージを必要とするApp1というアプリをデプロイする必要があります。App1に使用できるストレージアカウントはどれですか?

A. ストレージ1 と ストレージ4 のみ

B. ストレージ2 と ストレージ4 のみ

C. ストレージ1、ストレージ2、ストレージ3、ストレージ4

D. ストレージ1、ストレージ2、ストレージ4 のみ

E. ストレージ1 のみ

回答

- D. ストレージ1、ストレージ2、ストレージ4 のみ

-

Azure Blob Storage のアクセス層(Hot、Cool、Archive)は、Standard ストレージアカウントまたは Block Blob をサポートする Premium ストレージで使用できます。

storage1 は Standard アカウントのため Blob Storage のホット層を利用できます。

storage2 は Premium の Block blobs 用アカウントであり、Blob データを扱えるため利用可能です。

storage3 は Premium の File shares(Azure Files 用)であり Blob Storage ではないため使用できません。

storage4 は Premium の Page blobs(主に仮想マシンディスク用)ですが Blob Storage として利用可能です。

したがって App1 で使用できるのは storage1、storage2、storage4 となります。

Q8.Active Directory の問題を解決する必要があります。

何をすべきでしょうか?

A. Active Directory ユーザーとコンピューターからユーザー アカウントを選択し、ユーザー プリンシパル名の値を変更します。

B. idfix.exe を実行し、編集アクションを使用します。

C. Active Directory ドメインと信頼関係から、UPN サフィックスのリストを変更します。

D. Azure AD Connect から、送信同期規則を変更します。

回答

- B. idfix.exe を実行し、編集アクションを使用します。

-

オンプレミスの Active Directory を Azure Active Directory(現在の正式名称は Microsoft Entra ID)と同期する場合、ユーザー属性に Azure 側でサポートされない値や文字が含まれていると同期エラーが発生します。

IdFix ツールは、Azure AD Connect を使用したディレクトリ同期の前に、Active Directory 内の属性(UPN、ProxyAddress など)に存在する無効な文字や重複値を検出し、修正するための Microsoft 公式ツールです。

問題文のように UPN に特殊文字が含まれている可能性がある場合、IdFix を実行して検出された問題を Edit アクションで修正するのが適切です。

Microsoft Entra ID を使用してオンプレミスのリソースへのパスワードレス セキュリティ キー サインインを有効にする

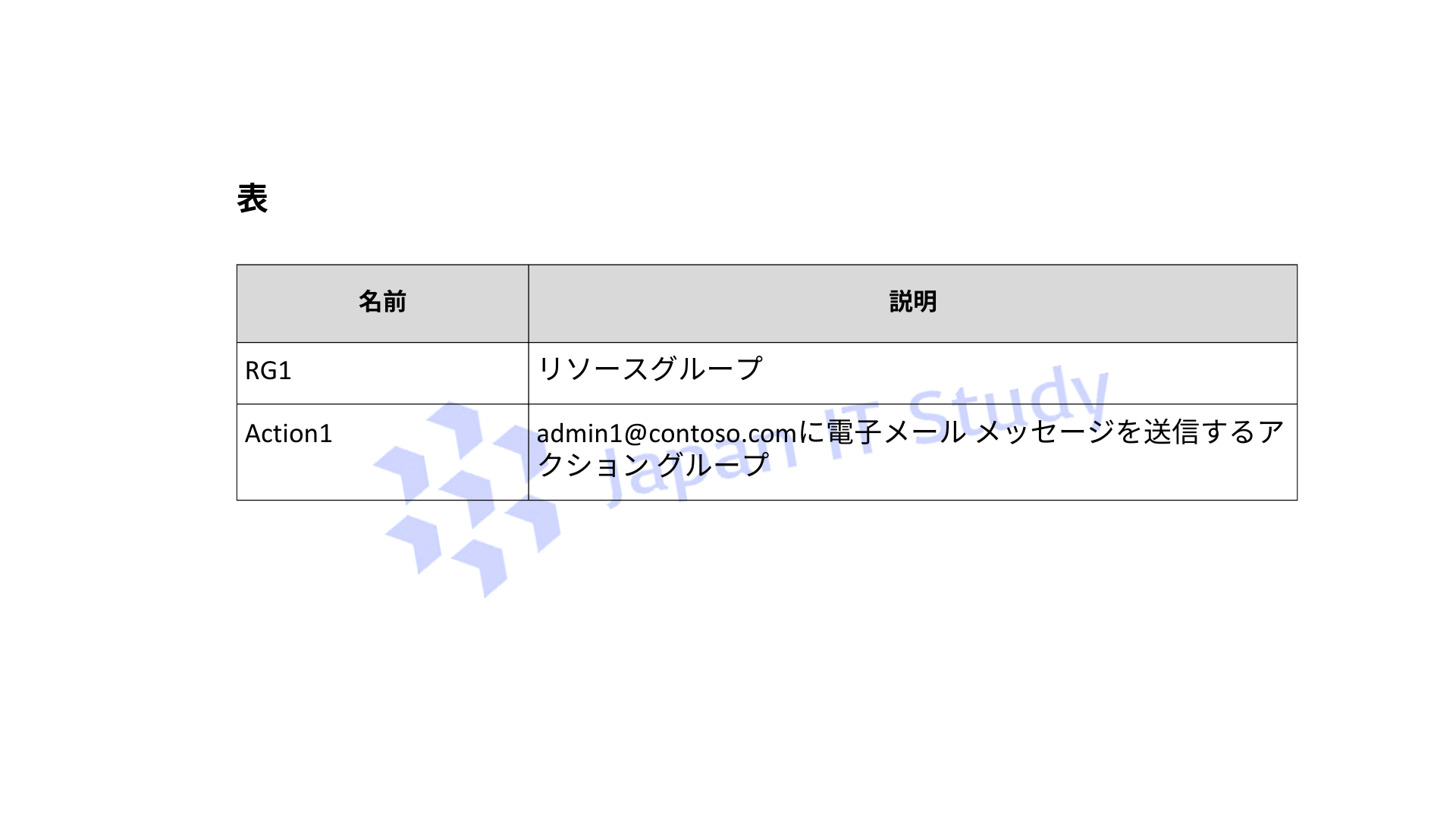

Q9.次の表に示すリソースが含まれる Sub1 という名前の Azure サブスクリプションがあります。

Sub1 には次のアラート ルールが含まれています。

* 名前: アラート1

* スコープ: Sub1 内のすべてのリソース グループ

o 将来のすべてのリソースを含める

* 条件: すべての管理操作

* アクション: アクション1

Sub1 には次のアラート処理ルールが含まれています。

* 名前: ルール1

* 範囲: サブ1

* ルールの種類: 通知を抑制する

* ルールを適用: 特定の時間に

テントについて: 2022年8月10日

終了日: 2022年8月13日

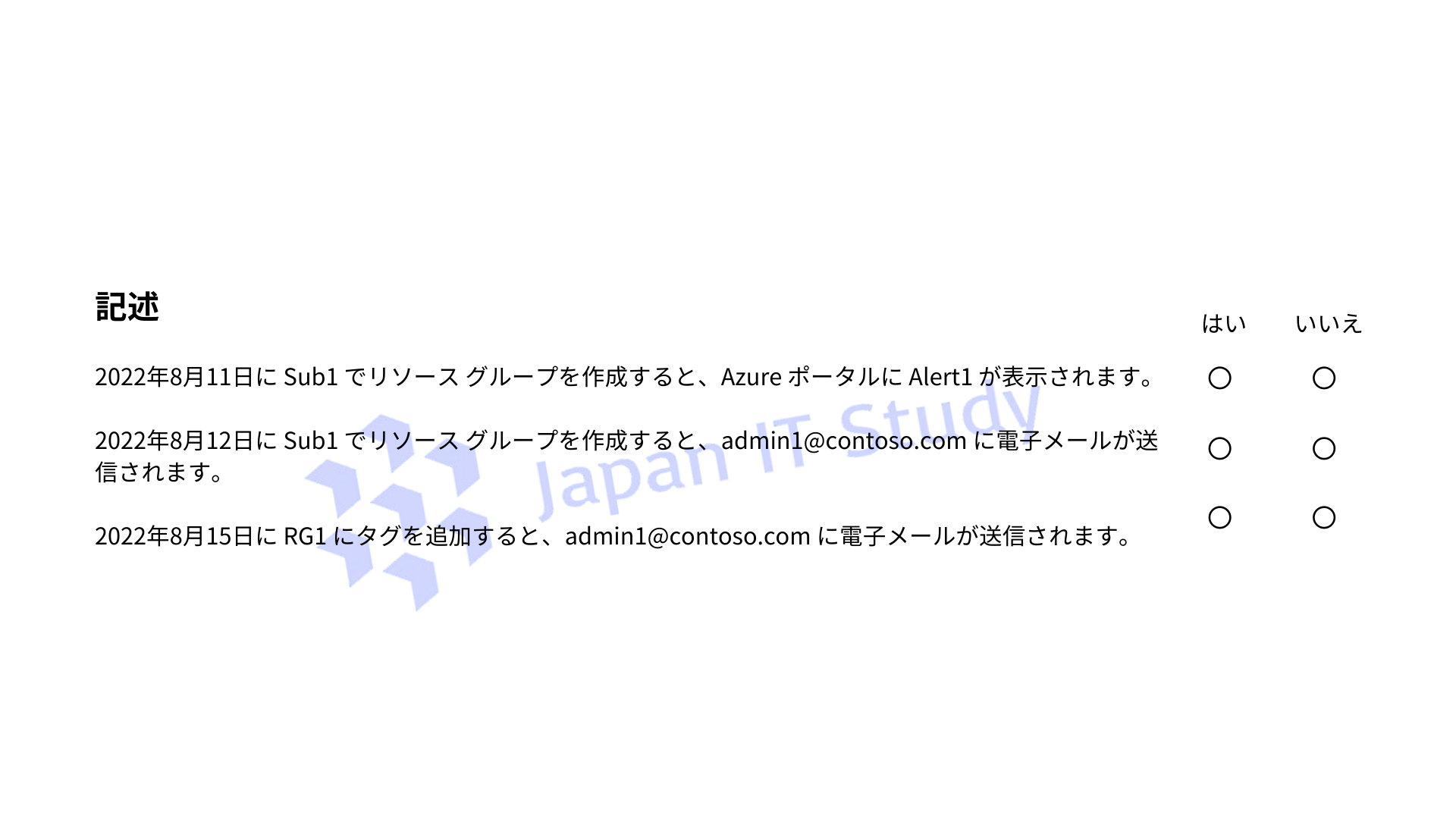

以下の各文について、正しい場合は「はい」を選択してください。そうでない場合は「いいえ」を選択してください。

回答

- (下記画像参照)

-

Azure Monitor のアラート処理ルール(Alert Processing Rule)は、指定した期間にアラート通知を抑制したり変更したりする機能です。

この問題では 2022年8月10日から8月13日まで通知が抑制されています。

ただしアラート自体は生成されるため、Azure ポータルにはアラートが表示されます。

したがって 8月11日にリソースグループを作成した場合、アラートは表示されますが通知は送信されません。

8月12日は抑制期間内のためメールは送信されません。

一方、8月15日は抑制期間外なので、管理操作(タグ追加)が発生するとアクショングループが実行され、admin1@contoso.com にメールが送信されます。

アラート処理ルール

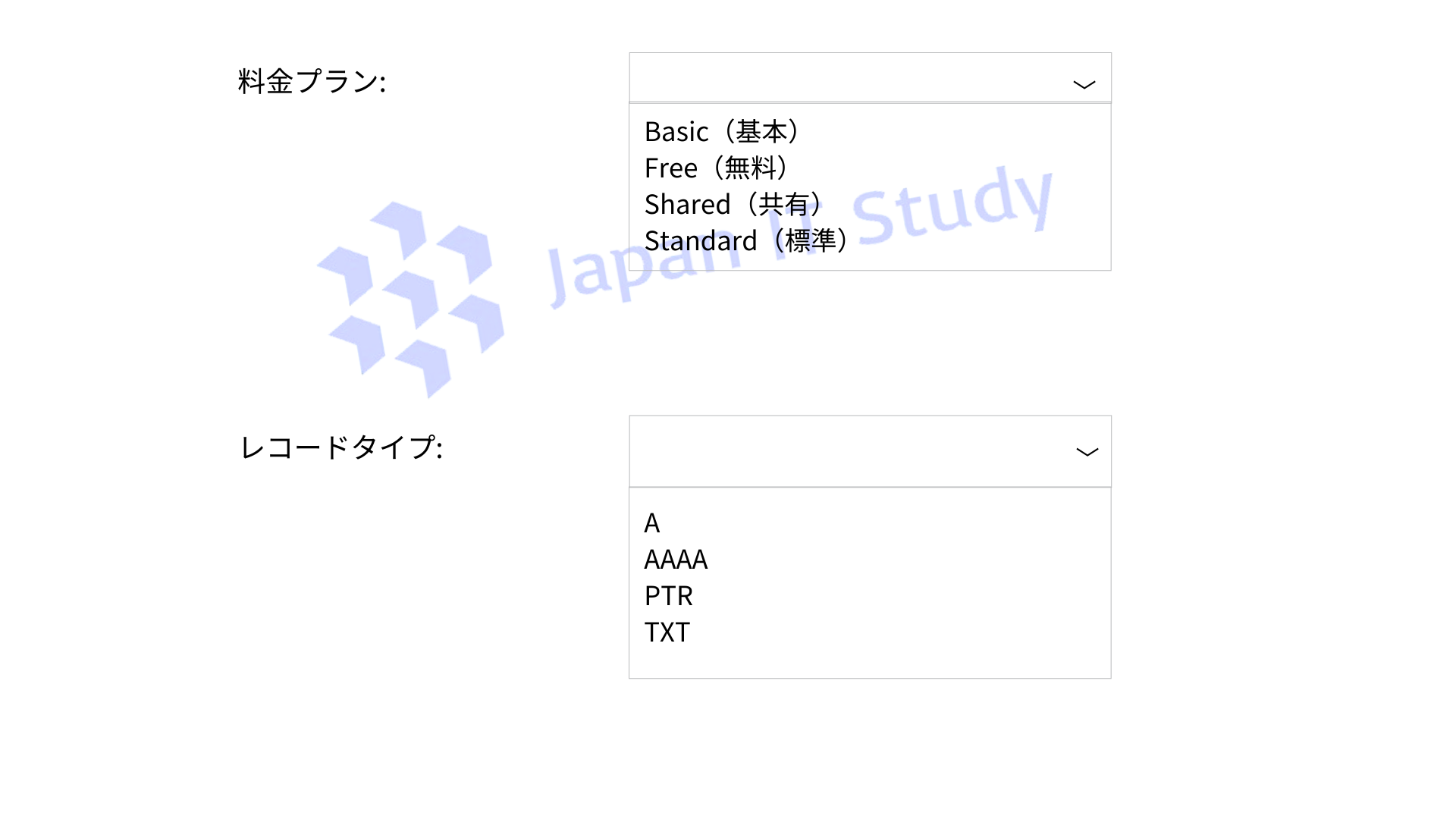

Q10.WebApp1 という新しい Azure App Service アプリを構成する必要があります。

ソリューションは以下の要件を満たす必要があります。

* WebApp1 は、app.contoso.com のカスタム ドメイン名を検証できる必要があります。

* WebApp1 は最大 8 つのインスタンスまで自動的にスケールできる必要があります。

* コストと管理の労力を最小限に抑える必要があります。

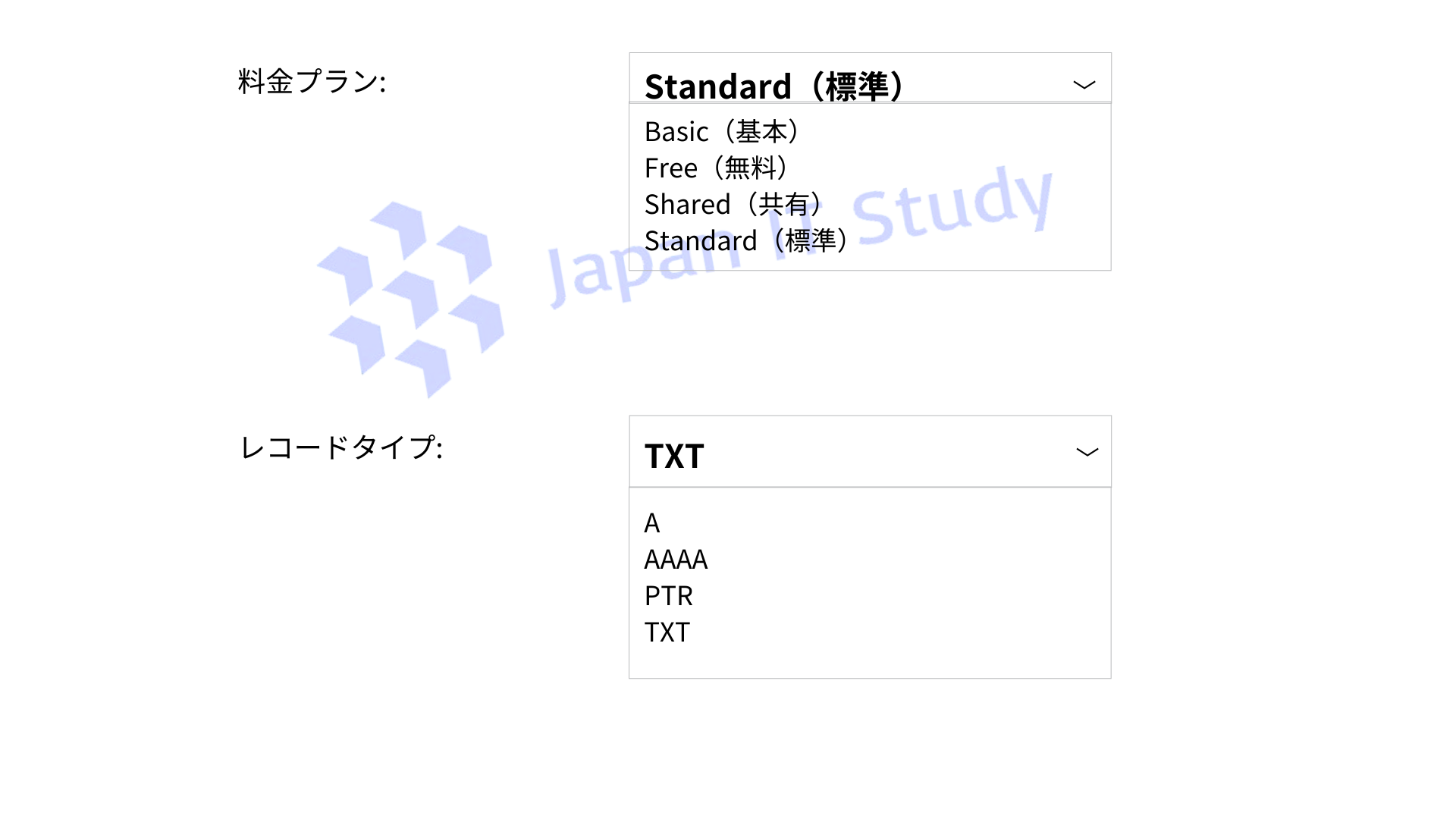

どの料金プランを選択すべきですか?

また、ドメインの検証にはどのタイプのレコードを使用すべきですか?

回答するには、回答エリアで適切なオプションを選択してください。

回答

- (下記画像参照)

-

Azure App Service の自動スケール機能(Auto scale)は Standard プラン以上で利用できます。

Basic、Free、Shared プランでは自動スケールがサポートされないため、最大 8 インスタンスまで自動的にスケールするという要件を満たすには Standard プランが必要になります。

また、App Service でカスタムドメインを安全に検証する場合は DNS の TXT レコードを使用する方法が推奨されています。

TXT レコードはドメイン所有権の検証に使用され、A レコードなどより安全にドメインを確認できます。

要件を満たしつつ最小コストで実現できるのは Standard プランと TXT レコードの組み合わせです。

Azure App Service で既存のカスタム ドメインを設定する

Azure App Service でアプリをスケールアップする